Повеќе од една деценија, уникатен дел од малициозен компјутерски код беше закопан во најдлабоките агли на интернет серверите во повеќе од 50 земји, тајно собирајќи податоци, па дури и записи за тоа што некој би можел да пишува на тастатура. Важни информации беа извлечени и тајно испратени преку мрежа на други заразени компјутери, криејќи ги нивните траги од лесно откривање, назад до креаторите на кодот.

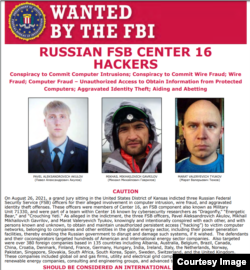

Деновиве, властите во САД, Велика Британија, Канада и две други земји објавија дека ефикасно го исклучиле малициозниот софтвер, прекинувајќи ја работата на моќната алатка за надзор, која, како што рекоа, била развиена од Центар 16, врвна сајбер-единица на Главната руска разузнавачка агенција, Федералната служба за безбедност (ФСБ).

Што е „Змијата“?

Змијата беше „најсофистицираната алатка за сајбер-шпионажа дизајнирана и користена од Центарот 16 на Федералната служба за безбедност на Русија за долгорочно собирање разузнавачки информации за чувствителни цели“, соопшти сајбер-агенцијата на американската влада.

Развивачите на малициозниот софтвер „беа навистина добри“, рече Пол Раскагнерес, истражувач за ИТ безбедност кој беше меѓу првите што го идентификуваше Snake во 2014 година. Тоа беше сериозен код развиен од сериозен тим“.

Адам Мејерс, шеф на разузнавањето во американската компанија за сајбер безбедност CrowdStrike, вели дека одлуката на американската влада и партнерските агенции во другите земји да објават толку многу информации за единицата ФСБ, како и тајни детали за кодот и програмирањето зад малициозен софтвер, треба да испрати порака.

„Тоа е сигнал до руската влада, до руските разузнавачки служби да им се каже: 'Ве гледаме и знаеме што правите, и ако ни одговара, ќе ве попречиме во време и место по наш избор'.“

Во судските поднесоци, Министерството за правда рече дека кампањата за шпионажа била „многу значајна“ и дека хакерите украле чувствителни документи од земјите на НАТО.

ФСБ немаше коментар за наводите.

„Шеги, лични интереси и подбивања“

Руските разузнавачки и безбедносни агенции имаат преклопување, понекогаш и конкурентни сајбер-операции. Некои од најдеструктивните познати сајбер-оружја - Sandworm и NotPetya, на пример - се развиени од руската воена разузнавачка агенција, позната како GRU. Таа агенција, и друга наречена Странска разузнавачка служба (СВР), се обвинети за хакирање на политичките кампањи на САД во 2016 година.

ФСБ има две познати сајбер-единици. Првиот, Центарот 18, или Центарот за информациска безбедност, беше поврзан со голем скандал за предавство во 2019 година.

Другиот е Центар 16, формално познат како Центар за радио-електронско разузнавање преку комуникациски средства, кој ги надгледува сигналните разузнавачки способности на ФСБ, вклучувајќи пресретнување на комуникациите, дешифрирање и обработка на податоци.

Според изјавата на ФБИ на 9 мај, Змија (Snake) за прв пат била развиена во 2003 или 2004 година од Центар 16, а раните верзии вклучувале слика на антички симбол наречен Уроборос - исто така напишан Ouroboros - во кој е прикажан змеј или змија јадејќи ја сопствената опашка.

„Змијата беше основна компонента на операциите на оваа единица речиси онолку долго колку што Центарот 16 беше дел од ФСБ“, се вели во изјавата.

Кодерите на ФСБ кои развија рани верзии на малициозниот софтвер честопати ја надополнуваа својата работа со „внатрешни шеги, лични интереси и потсмеви насочени кон истражувачите за безбедност“ - вообичаена практика меѓу кодерите и програмерите.

Инспекторите рекоа дека тие исто така можеле да ја пронајдат локацијата , во градот Рјазан, југоисточно од Москва, бидејќи програмерите на ФСБ вршат голем дел од нивната работа за време на редовното работно време.

Новинарски цели

Американските власти рекоа дека ги следеле варијациите на малициозен софтвер поврзани со Turla и Snake речиси две децении. Британските власти, пак, минатата година изјавија дека Центарот 16 бил „набљудуван како спроведува сајбер-операции најмалку од 2010 година“.

Почнувајќи од 2015 година, соопшти ФБИ, ги надгледувал податоците украдени од Снејк и други шифрирани комуникации, во кои беше вклучено Министерството за надворешни работи на „земја-членка на НАТО“. Сличен напор за мониторинг имаше помеѓу 2017 и 2020 година, соопшти ФБИ, во која беше вклучена владата на „друга земја-членка на НАТО“.

Ниту една земја не е идентификувана од ФБИ ниту од другите безбедносни агенции кои биле партнери со ФБИ. Сепак, некаде, почнувајќи од 2015 година, Германија беше погодена од повеќемесечно, масовно штетно хакирање кое беше насочено кон нејзиниот парламент, нејзиното Министерство за надворешни работи, енергетската инфраструктура и други агенции.

Во 2018 година, домашната разузнавачка агенција на Германија, BfV, ги нарече хакерите „исклучително опасни“.

ФБИ, исто така, соопшти дека утврдило дека хакерите на ФСБ „користеле злонамерен софтвер Snake за да го таргетираат персоналниот компјутер на новинар на американска медиумска компанија за вести, кој известувал за владата на Руската Федерација“.

Ниту новинарот, ниту новинарската организација не се идентификувани.

Британската разузнавачка служба, исто така, соопшти дека Центарот 16 извршил хакирање и други сајбер-операции насочени кон руски дисиденти, политички противници и руски граѓани.

Во својата изјава, ФБИ рече дека официјалните лица го одложиле известувањето за луѓето со компромитирани компјутери за да можат истражувачите да ги координираат напорите за исклучување или прекинување на Snake без мешање на FSB. Напорот беше наречен Операција Медуза.

Врската со Хрватска

Министерството за правда на САД претходно го таргетираше Центарот 16: во обвинението од 2021 година, кое беше обелоденето во март 2022 година, обвинувајќи ги тројца службеници на ФСБ за користење лажна е-пошта кои го мамат примачот на мејлот да кликне на врска со малициозен софтвер - која е насочена кон повеќе од 3.300 корисници во повеќе од 500 американски и меѓународни компании.

Тие мејлови беа насочени и кон американските владини агенции како што е Нуклеарната регулаторна комисија, соопштија американските власти.

Посебно обвинение беше насочено кон програмер кој работел за институт под руското Министерство за одбрана. Програмерот, Евгениј Гладких, наводно користел тип на многу моќен малициозен софтвер познат како Тритон за да хакира петрохемиска фабрика во 2017 година.

Оперативците на Центарот 16 се појавија и на други локации надвор од Русија. Еден од нив, Алексеј Иваненко, работеше под дипломатско покривање во Хрватска до април 2022 година, кога хрватските власти објавија дека го протеруваат заедно со 23 други дипломати и помошен персонал.

Според протечената база на податоци за записите на руската влада, прегледана од РСЕ, Иваненко работел како „инженер“ во Центарот 16, пред да биде испратен во Хрватска.

Во отсуство на малициозен софтвер Snake, хакерите на ФСБ Центарот 16 најверојатно имаат други сајбер-алатки што ги развиле и би можеле да ги распоредат.

„Не сакам да ја одземам вкупната вредност на овој напор на американската влада“, рече Мејерс, но додаде дека ФСБ има „други алатки“.

„Тие имаат цел арсенал на малициозен софтвер и алатки и ова е еден од нив. Тие нема да останат без бизнис. Но, сепак, тоа има големо влијание врз нив. Замена на сè, губење на пристапот до заразените системи. Тоа чини многу. Тие треба повторно да ги инфицираат целите, да распоредат нов малициозен софтвер, да се свртат во целната мрежа. Процесот на компромитирање на чувствителна цел трае со недели/месеци работа“, вели програмерот Санди од Фокс ИТ.